На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

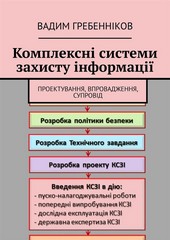

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Критерii впливу повиннi розроблятися, виходячи з мiри збитку, враховуючи наступне:

– цiннiсть iнформацiйного активу, на який виявлений вплив;

– порушення властивостi iнформацii (втрата конфiденцiйностi, цiлiсностi або доступностi);

– погiршення бiзнес-операцii;

– втрата цiнностi бiзнесу та фiнансовоi цiнностi;

– порушення планiв i кiнцевих термiнiв;

– збиток для репутацii;

– порушення нормативно-правових вимог або договiрних зобов'язань.

Критерii прийняття ризику повиннi встановлюватися з урахуванням:

– критерiiв якостi бiзнес-процесiв;

– нормативно-правових i договiрних аспектiв;

– операцiй;

– технологiй;

– фiнансiв;

– соцiальних i гуманiтарних чинникiв.

При розробцi критерiiв прийняття ризику слiд враховувати, що вони можуть:

– включати багато порогових значень з бажаним рiвнем ризику, але за умови, що при певних обставинах керiвництво прийматиме риски, що знаходяться вище вказаного рiвня;

– визначатися як кiлькiсне спiввiдношення оцiненоi вигоди до оцiненого ризику для бiзнесу;

– включати вимоги для майбутньоi додатковоi обробки, наприклад, ризик може бути прийнятий, якщо е згода на дii щодо його зниження до прийнятного рiвня у рамках певного перiоду часу.

2.2. Аналiз ризикiв складаеться з таких заходiв:

– iдентифiкацiя ризикiв;

– вимiрювання ризикiв;

– оцiнювання ризикiв.

Ідентифiкацiя ризикiв

Метою iдентифiкацii ризику е визначення випадкiв нанесення потенцiйноi шкоди та отримання уявлень про те, як, де i чому могла статися ця шкода.

Ідентифiкацiя наявних засобiв захисту

Ідентифiкацiя усiх наявних засобiв захисту мае бути зроблена для того, щоб уникнути iх дублювання або непотрiбноi роботи. Одночасно слiд провести перевiрку справностi i правильностi функцiонування засобiв захисту.

Будь-який дефект засобiв захисту може стати причиною вразливостi.

Наявний або запланований засiб захисту можна iдентифiкувати як неефективний, недостатнiй або необгрунтований. Якщо його визнали необгрунтованим або недостатнiм, необхiдно визначити, чи потрiбно засiб захисту вилучити, замiнити ефективнiшим або залишити без змiн, наприклад, iз-за нестачi грошей на новий.