На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

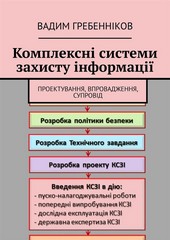

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

З метою пiдвищення ефективностi аналiзу ризикiв вiн проводиться по рiзних напрямах:

– для об'ектiв ІТС;

– для процесiв, процедур i програм обробки iнформацii;

– для каналiв зв'язку;

– для побiчних електромагнiтних випромiнювань i наведень;

– для механiзмiв керування системою захисту.

Процес аналiзу ризикiв включае оцiнку:

– можливих втрат в результатi реалiзацii загроз;

– вiрогiдностi виявлення вразливостей системи, що впливае на оцiнку можливих втрат;

– витрат на впровадження заходiв i засобiв захисту, якi скорочують ризик до прийнятного рiвня.

Витрати на КСЗІ необхiдно спiввiднести з цiннiстю iнформацiйних ресурсiв, якi пiддаються ризику, а також зi збитком, який може бути нанесений органiзацii в результатi реалiзацii загроз. По завершеннi аналiзу ризикiв реалiзацii загроз уточнюються допустимi залишковi ризики та витрати на заходи захисту iнформацii.

На даний час керування ризиками iнформацiйноi безпеки визначае мiжнародний стандарт ISO/IEC 27005—2011 «Інформацiйна технологiя.

Згiдно вимог цього стандарту керування ризиками складаеться з 4-х етапiв:

1) визначення критерiiв;

2) аналiз ризикiв;

3) обробка ризикiв;

4) прийняття ризикiв.

Кiнцевою метою керування ризиком е мiнiмiзацiя ризику. Мета мiнiмiзацii ризику полягае в тому, що застосування ефективних заходiв захисту призводить до прийняття залишкового ризику.

Мiнiмiзацiя ризику складаеться з трьох частин:

– визначення областей, де ризик неприйнятний;

– вибiр ефективних заходiв захисту;

– оцiнювання заходiв захисту та визначення прийнятностi залишкового ризику.

2.1. Визначення критерiiв

На цьому етапi використовуються данi обстеження всiх середовищ ІТС з метою визначення того, якi iнформацiйнi та технiчнi ресурси зi складу ІТС i з якою детальнiстю повиннi розглядатися в процесi керування ризиком. Крiм того, необхiдно розробити критерii оцiнки ризикiв, впливу на активи та прийняття ризикiв.

Критерii оцiнки ризику повиннi розроблятися, враховуючи наступне:

– стратегiчна цiннiсть обробки iнформацii;

– критичнiсть iнформацiйних активiв;

– нормативно-правовi вимоги та договiрнi зобов'язання;

– важливiсть доступностi, конфiденцiйностi та цiлiсностi iнформацii.

Крiм того, критерii оцiнки ризикiв можуть використовуватися також для визначення прiоритетiв для обробки ризикiв.