На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

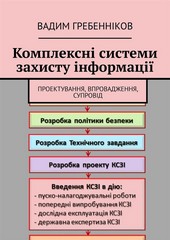

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Ідентифiкацiявразливостей системи

Необхiдно iдентифiкувати всi вразливостi, якi можуть бути використанi потенцiйними загрозами для нанесення збитку. Навiть та вразливiсть, яка не вiдповiдае нiякiй загрозi i тому не вимагае засобiв захисту, повинна знаходитися пiд контролем на предмет можливих змiн.

Зрозумiло, що аналiз загроз повинен розглядатися у тiсному зв'язку з вразливостями ІТС. Завданням даного етапу управлiння ризиками е складання перелiку можливих вразливостей системи i класифiкацiя цих вразливостей з урахуванням iх «сили».

Градацiю вразливостей можна розбити по таких рiвнях: високий, середнiй та низький.

Джерелами складання такого перелiку уразливостей можуть стати:

– загальнодоступнi, регулярно друкованi списки вразливостей;

– списки вразливостей, що друкуються виробниками ПЗ;

– результати тестiв на проникнення (проводяться адмiнiстратором безпеки);

– аналiз звiтiв сканерiв вразливостей (проводяться адмiнiстратором безпеки).

У загальному випадку вразливостi можна класифiкувати таким чином:

– вразливостi ОС i ПЗ (програмнi помилки), виявленi виробником або незалежними експертами;

– вразливостi системи, пов'язанi з помилками в адмiнiструваннi (наприклад, незакритi мiжмережевим екраном порти з уразливими сервiсами, загальнодоступнi незаблокованi мережевi ресурси тощо);

– вразливостi, джерелами яких можуть стати iнциденти, не передбаченi полiтикою безпеки, а також подii стихiйного характеру.

Як приклад поширеноi вразливостi ОС i ПЗ можна привести переповнювання буфера.

Ідентифiкацiя наслiдкiвреалiзацii загроз

Мають бути iдентифiкованi усi можливi наслiдки реалiзацii загроз. Наслiдком може бути втрата iнформацii, ресурсiв ІТС, несприятливi операцiйнi умови, втрата бiзнесу, збиток, нанесений репутацii тощо. Наслiдки можуть бути тимчасовими або постiйними, як у разi руйнування активiв.

Вимiрювання ризикiв

Вимiрювання ризикiв складаеться з таких заходiв:

– розробка методологii вимiрювання;

– оцiнка наслiдкiв реалiзацii загроз;

– оцiнка вiрогiдностi ризикiв;

– вимiр рiвня ризикiв.

Розробка методологii вимiрювання

Методологiя вимiрювання ризикiв може бути якiсною або кiлькiсною, або iх комбiнацiею, залежно вiд обставин. На практицi якiсна оцiнка часто використовуеться першою для отримання загальних вiдомостей про рiвень ризикiв i виявлення iх основних значень.