На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

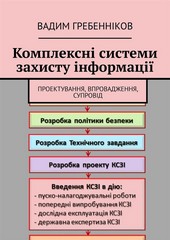

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Матриця доступу може бути:

– двомiрною (наприклад, користувачi/об'екти або процеси/об'екти);

– тримiрною (користувачi/процеси/об'екти);

– повною, тобто мiстити вздовж кожноi з осей всi iснуючi iдентифiкатори ІТС.

Повна матриця доступу дозволяе точно описати, хто (iдентифiкатор користувача), через що (iдентифiкатор процесу), до чого (iдентифiкатор об'екта), який вид доступу може одержати (iдентифiкатор доступу).

4. Керування доступом

Є два види або принципи керування доступом в ІТС: довiрче та адмiнiстративне.

Довiрче керуванням доступом – це таке керування, при якому КЗЗ дозволяе звичайним користувачам управляти потоками iнформацii в системi мiж iншими користувачами i об'ектами свого домену (наприклад, на пiдставi права володiння об'ектами). Тобто визначення повноважень користувачiв не вимагае адмiнiстративного втручання.

Адмiнiстративне керуванням доступом – це таке керування, при якому КЗЗ дозволяе тiльки спецiально уповноваженим користувачам (адмiнiстраторам) управляти потоками iнформацii в системi мiж користувачами i об'ектами.

Прикладом реалiзацii адмiнiстративного керування доступом може служити механiзм, коли у виглядi атрибутiв доступу використовуються мiтки, що вiдображають мiру конфiденцiйностi iнформацii (об'екта) i рiвень допуску користувача. Таким чином, КЗЗ на пiдставi порiвняння мiток об'екта i користувача визначае, чи можна виконати запит користувача.

Система, що реалiзуе адмiнiстративне керування, повинна гарантувати, що потоки iнформацii всерединi системи установлюються адмiнiстратором i не можуть бути змiненi звичайним користувачем.

Створення додаткових потокiв iнформацii може бути зумовлене:

– модифiкацiею атрибутiв доступу користувача, процесу або пасивного об'екта;

– створенням нових об'ектiв (включаючи копiювання iснуючих);

– експортом або iмпортом об'ектiв.

Сталiсть атрибутiв доступу

При адмiнiстративному керуваннi доступом звичайний користувач не може змiнювати атрибути доступу об'екта. Таким чином, якщо полiтика потокiв iнформацii, створена адмiнiстратором, визначае, що два користувача не можуть спiльно використовувати iнформацiю, то жоден з них не спроможний передати iншому користувачу своi повноваження щодо доступу до iснуючого об'екта.