На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

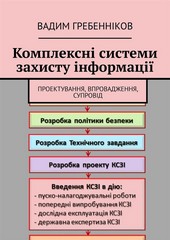

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Характеристика можливих варiантiв побудови КСЗІ:

– мiнiмальний – досягнення необхiдного рiвня захищеностi iнформацii за мiнiмальних затрат i допустимого рiвня обмежень на технологiю ii обробки в ІТС;

– оптимальний – досягнення необхiдного рiвня захищеностi iнформацii за допустимих затрат i заданого рiвня обмежень на технологiю ii обробки в ІТС;

– максимальний – досягнення максимального рiвня захищеностi iнформацii за необхiдних затрат i мiнiмального рiвня обмежень на технологiю ii обробки в ІТС.

Пiсля цього необхiдно здiйснити первинне (попередне) оцiнювання допустимих витрат на блокування загроз, виходячи з вибраного варiанту побудови КСЗІ i видiлених на це коштiв.

На етапi проектування КСЗІ, пiсля формування пропозицiй щодо складу заходiв i засобiв захисту, здiйснюеться оцiнка залишкового ризику для кожноi пропозицii (наприклад, за критерiем «ефективнiсть/вартiсть»), вибираеться найбiльш оптимальна серед них i первинна оцiнка уточнюеться.

Якщо залишковий ризик не вiдповiдае критерiям прийнятностi, вносяться вiдповiднi змiни до складу заходiв i засобiв захисту, пiсля чого всi процедури виконуються повторно до одержання прийнятного результату.

На пiдставi визначених завдань i функцiй ІТС, результатiв аналiзу ii середовищ функцiонування, моделей загроз i порушникiв та результатiв аналiзу ризикiв визначаються компоненти ІТС (наприклад, ЛОМ, спецiалiзований АРМ, Інтернет-вузол тощо), для яких необхiдно або доцiльно розробляти своi власнi полiтики безпеки, вiдмiннi вiд загальноi полiтики безпеки в ІТС.

Визначаються загальна структура та склад КСЗІ, вимоги до можливих заходiв, методiв та засобiв захисту iнформацii, обмеження щодо середовищ функцiонування ІТС та використання ii ресурсiв для реалiзацii завдань захисту, припустимi витрати на створення КСЗІ, умови створення, введення в дiю i функцiонування КСЗІ (окремих ii пiдсистем, компонентiв), загальнi вимоги до застосування в ІТС (окремих ii пiдсистемах, компонентах) органiзацiйних, технiчних, криптографiчних та iнших заходiв захисту iнформацii, що ввiйдуть до складу КСЗІ.

Для ІТС формуеться перелiк необхiдних функцiональних послуг захисту (далi – ФПЗ) вiд НСД та вимог до рiвнiв реалiзацii кожноi з них, визначаеться рiвень гарантiй реалiзацii послуг. Визначенi вимоги складають профiль захищеностi iнформацii в ІТС або ii компонентi.