На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

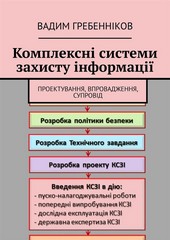

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Необхiдно розглянути, як часто виникають загрози та наскiльки легко можуть бути використанi вразливостi, з урахуванням наступного:

– наявний досвiд i статистика вiрогiдностi загроз;

– для джерел навмисних загроз: мотивацiя, можливостi та доступнi ресурси для можливих порушникiв, а також сприйняття привабливостi та вразливостi активiв можливим порушником;

– для джерел випадкових загроз: географiчнi чинники, наприклад, близькiсть до пiдприемства зi шкiдливим виробництвом, можливiсть екстремальних клiматичних умов i чинники, якi можуть вплинути на помилки персоналу та збоi устаткування;

– властивостi окремих вразливостей та iх сукупностi;

– наявнi засоби контролю i те, наскiльки ефективно вони знижують вразливостi.

В iдеалi для кожноi iз загроз повинно бути отримано значення вiрогiдностi ii здiйснення протягом деякого часу. Це допоможе спiввiднести оцiнку можливого збитку з витратами на захист. На практицi для бiльшостi загроз неможливо отримати достовiрнi данi про вiрогiднiсть реалiзацii загрози та доводиться обмежуватися якiсними оцiнками.

Вимiр рiвня ризикiв

При вимiрi рiвня ризикiв визначаються значення вiрогiдностi та наслiдкiв ризикiв. Цi значення можуть бути якiсними або кiлькiсними. Вимiр ризикiв грунтуеться на оцiнених наслiдках i вiрогiдностi. Вимiряний ризик е комбiнацiею вiрогiдностi небажаного сценарiю реалiзацii загрози та його наслiдкiв.

Для прикладу iдентифiкуемо значення цiнностi активiв, використовуючи числову шкалу вiд 0 до 4. Наступним кроком iдентифiкуемо кожен вид загрози, кожного активу, з яким пов'язаний цей вид загрози, щоб зробити можливою оцiнку рiвнiв загроз i вразливостей.

Цiннiсть ресурсiв ІТС, рiвнi загроз i вразливостей приводимо до табличноi форми (матрицi), щоб для кожноi комбiнацii iдентифiкувати вiдповiдну мiру ризику на основi шкали вiд 0 до 8. Значення заносяться в матрицю структурованим чином.

Для кожного активу розглядаються вразливостi та загрози, що вiдповiдають iм. Тепер вiдповiдний рядок в таблицi встановлюе значення цiнностi ресурсiв ІТС, а вiдповiдна колонка – вiрогiднiсть виникнення загрози та уразливостi.

Аналогiчна матриця е результатом розгляду вiрогiдностi реалiзацii загрози з урахуванням впливу на ресурси ІТС. Отриманий в результатi ризик вимiрюеться за шкалою вiд 0 до 8 i може бути оцiнений по вiдношенню до критерiiв прийняття ризику.