На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

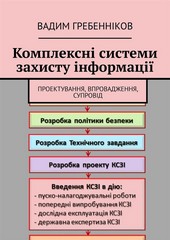

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Завданнями захисту iнформацii можуть бути:

– забезпечення необхiдних властивостей iнформацii (конфiденцiйностi, цiлiсностi, доступностi) пiд час створення та експлуатацii ІТС;

– своечасне виявлення та лiквiдацiя загроз для ресурсiв ІТС, причин та умов, якi спричиняють (можуть привести до) порушення ii функцiонування та розвитку;

– створення механiзму та умов оперативного реагування на загрози для безпеки iнформацii, iншi прояви негативних тенденцiй у функцiонуваннi ІТС;

– ефективне попередження загроз для ресурсiв ІТС шляхом комплексного впровадження правових, морально-етичних, фiзичних, органiзацiйних, технiчних та iнших заходiв забезпечення безпеки;

– керування засобами захисту iнформацii, керування доступом користувачiв до ресурсiв ІТС, контроль за iхньою роботою з боку персоналу СЗІ, оперативне сповiщення про спроби НСД до ресурсiв ІТС;

– реестрацiя, збiр, зберiгання, обробка даних про всi подii в системi, якi мають вiдношення до безпеки iнформацii;

– створення умов для максимально можливого вiдшкодування та локалiзацii збиткiв, що завдаються неправомiрними (несанкцiонованими) дiями фiзичних та юридичних осiб, впливом зовнiшнього середовища та iншими чинниками, зменшення негативного впливу наслiдкiв порушення безпеки на функцiонування ІТС.

Концепцiя безпеки iнформацii розкривае основнi напрями забезпечення безпеки iнформацii та розробляеться на пiдставi аналiзу таких чинникiв:

– правових засад;

– вимог безпеки iнформацii;

– загроз для iнформацii.

За результатами аналiзу формулюються загальнi положення безпеки, якi впливають на технологiю обробки iнформацii в ІТС:

– мета i прiоритети, яких необхiдно дотримуватись в ІТС пiд час забезпечення безпеки iнформацii;

– загальнi напрями дiяльностi, необхiднi для досягнення цiеi мети;

– аспекти дiяльностi у галузi безпеки iнформацii, якi повиннi вирiшуватися на рiвнi органiзацii в цiлому;

– вiдповiдальнiсть посадових осiб та iнших суб’ектiв взаемовiдносин в ІТС, iхнi права i обов'язки щодо реалiзацii завдань безпеки iнформацii.

Вибiр основних рiшень з безпеки iнформацiiрозглядаеться на 3-х рiвнях:

– правовому;

– органiзацiйному;

– технiчному.

На правовому рiвнi забезпечення безпеки iнформацii повиннi бути виробленi пiдходи щодо виконання вимог нормативно-правових актiв з безпеки iнформацii.