На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

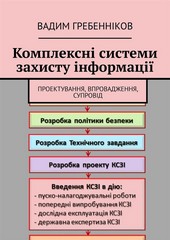

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Перерахованi рiзновиди передумов iнтерпретуються таким чином:

– кiлькiсна недостатнiсть – фiзична нестача одного або декiлькох елементiв системи, що викликае порушення технологiчного процесу обробки даних i / або перевантаження наявних елементiв.

– якiсна недостатнiсть – недосконалiсть конструкцii (органiзацii) елементiв системи, в силу цього можуть з'являтися можливостi випадкового або навмисного негативного впливу на оброблювану або збережену iнформацiю.

Джерело загрози – це безпосереднiй iх генератор або носiй. Таким джерелом можуть бути люди, технiчнi засоби, моделi (алгоритми), а також – програми, технологiчнi схеми обробки, зовнiшне середовище.

Спробуемо тепер, спираючись на наведену системну класифiкацiю загроз безпеки iнформацii, визначити всю кiлькiсть загроз, потенцiйно можливих у сучасних ІТС. При цьому ми повиннi врахувати не лише всi вiдомi загрози, але й тi загрози, що ранiше не виявлялися, але потенцiйно можуть виникнути при застосуваннi нових концепцiй архiтектурноi побудови ІТС i технологiчних схем обробки iнформацii.

Всi можливi канали витоку iнформацii (КВІ) класифiкуються за двома критерiями:

– наявнiсть доступу до ІТС;

– стан функцiонування ІТС.

За першим критерiем КВІ можуть бути роздiленi на такi, що:

– не вимагають доступу, тобто дозволяють отримувати необхiдну iнформацiю дистанцiйно (наприклад, шляхом вiзуального спостереження через вiкна примiщень ІТС),

– вимагають доступу в примiщення ІТС.

За другим критерiем КВІ можуть бути роздiленi на:

– потенцiйно iснуючi незалежно вiд стану ІТС (наприклад, викрадати носii iнформацii можна незалежно вiд того, в робочому станi знаходяться засоби АС чи нi);

– iснуючi тiльки в робочому станi ІТС (наприклад, побiчнi електромагнiтнi випромiнювання та наведення).