На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

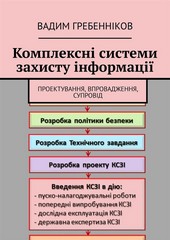

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

За мiсцем дii (в залежностi вiд територii доступу до засобiв системи):

– без доступу на контрольовану територiю органiзацii;

– з контрольованоi територii без доступу до будiвель та споруджень;

– усерединi примiщень, але без доступу до технiчних засобiв;

– з робочих мiсць кiнцевих користувачiв (операторiв);

– з доступом у зону даних (баз даних, архiвiв тощо);

– з доступом у зону управлiння засобами забезпечення безпеки.

Враховуються також такi обмеження та припущення про характер дiй можливих порушникiв:

– робота з пiдбору та розстановки кадрiв, а також заходи контролю за персоналом ускладнюють можливiсть створення коалiцiй порушникiв, тобто злочинного угрупування (змови) i цiлеспрямованих дiй з подолання системи захисту двох i бiльше порушникiв;

– порушник, плануючи спробу НСД, приховуе своi несанкцiонованi дii вiд iнших спiвробiтникiв;

– НСД може бути наслiдком помилок користувачiв, адмiнiстраторiв, а також хиб прийнятоi технологii обробки iнформацii тощо.

Припускаеться, що в своему рiвнi порушник – це фахiвець вищоi квалiфiкацii, який мае повну iнформацiю про ІТС i засоби захисту.

Пiд час формування моделi порушника обов'язково повинно бути визначено:

– ймовiрнiсть реалiзацii загрози,

– своечаснiсть виявлення,

– вiдомостi про порушення.

Слiд зауважити, що всi злочини, зокрема i комп’ютернi, здiйснюються людиною.

Модель порушникiв можна вiдобразити системою таблиць.

Для побудови моделi використовуються усi можливi категорii, ознаки та характеристики порушникiв для бiльш точного iх аналiзу, причому рiвень загрози кожноi з них оцiнюеться за 4-бальною шкалою.

Пiсля зведення усiх даних варiанту внутрiшнього порушника «ПВ» (мiнiмальнi загрози з причини безвiдповiдального ставлення до виконання своiх посадових обов’язкiв) в одну таблицю отримаемо «Модель внутрiшнього порушника полiтики безпеки iнформацii».

Висновок: з останньоi таблицi видно, що найбiльшу загрозу, що мае вiдношення до проблеми захисту iнформацii, становить адмiнiстратор ІТС.