На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

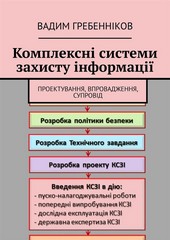

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

– наявнiсть систем безпеки в установi, до яких може бути iнтегрована КСЗІ (вiдеоспостереження, пожежна та охоронна сигналiзацii, системи зв’язку);

– схеми розмiщення комунiкацiй, обладнання систем електроживлення, у тому числi трансформаторноi пiдстанцii;

– данi про складовi об’ектiв, якi виходять за межу КЗ або ii перетинають, застосування яких не обгрунтовано виробничою необхiднiстю i якi пiдлягають демонтуванню, у подальшому застосуваннi яких вiдсутня необхiднiсть);

– опис систем заземлення (данi про перелiк технiчних засобiв ІТС, що пiдлягають заземленню);

– результати аналiзу фiзичного середовища та пропозицii щодо необхiдностi отримання додаткових даних про можливi мiсця розмiщення засобiв технiчноi розвiдки; проведення випробувань (у т.

За результатами комiсiя складае «Акт обстеження середовищ функцiонування ІТС», який затверджуеться керiвником органiзацii-власника (розпорядника) ІТС i складаеться з таких роздiлiв:

– клас i склад обчислювальноi системи,

– перелiк i характеристики iнформацiйних ресурсiв,

– перелiк i повноваження користувачiв,

– опис фiзичного середовища (до акту додаються генеральний i ситуацiйний плани, схеми систем життезабезпечення та заземлення).

4. Модель порушника безпеки iнформацii в ІТС

На пiдставi Акту обстеження та визначення загроз для ІТС СЗІ розробляе «Модель порушника безпеки iнформацii в ІТС», яка затверджуеться керiвником органiзацii-власника (розпорядника) ІТС, та вноситься, за необхiдностi, до вiдповiдних роздiлiв Плану захисту.

Модель порушника – це абстрактний формалiзований або неформалiзований опис дiй порушника, який вiдображае його практичнi та теоретичнi можливостi, апрiорнi знання, час i мiсце дii тощо. Як порушник розглядаеться особа, яка може одержати несанкцiонований доступ (далi – НСД) до роботи з включеними до складу ІТС засобами.

Модель порушника повинна визначати:

– можливi цiлi порушника та iх градацiя за ступенями небезпечностi для ІТС та iнформацii, що потребуе захисту;

– категорii персоналу, користувачiв ІТС та стороннiх осiб, iз числа яких може бути порушник;

– припущення про квалiфiкацiю порушника;

– припущення про характер його дiй.