На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

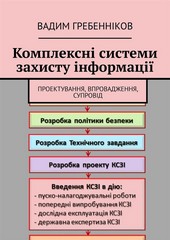

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

З метою встановлення правил розмежування доступу до конфiденцiйноi iнформацii необхiдно класифiкувати ii, подiливши на декiлька категорiй за ступенем цiнностi (критерii розподiлу можуть бути визначенi пiд час оцiнки ризикiв).

Для встановлення правил взаемодii активних i пасивних об’ектiв ІТС iнформацiя повинна бути класифiкована за типом ii представлення в ІТС (для кожноi з визначених категорiй встановлюються типи пасивних об’ектiв комп’ютерноi системи, якими вона може бути представлена).

Аналiз технологii обробки iнформацii повинен виявити особливостi обiгу електронних документiв, мають бути визначенi й описанi iнформацiйнi потоки i середовища, через якi вони передаються, джерела утворення потокiв та мiсця iх призначення, принципи та методи керування iнформацiйними потоками, складенi структурнi схеми потокiв.

Для кожного структурного елемента схеми iнформацiйних потокiв фiксуються склад iнформацiйних об’ектiв, режим доступу до них, можливий вплив на нього (елементу) елементiв середовища користувачiв, фiзичного середовища з точки зору збереження властивостей iнформацii.

За результатами обстеження iнформацiйного середовища складаеться «Перелiк iнформацii, що пiдлягае автоматизованому обробленню в ІТС i потребуе захисту», який оформлюеться як окремий документ, затверджений керiвником органiзацii-власника (розпорядника) вiдповiдноi iнформацii, або як роздiл у iнших документах (Полiтика безпеки, План захисту, Технiчне завдання на створення КСЗІ тощо).