На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

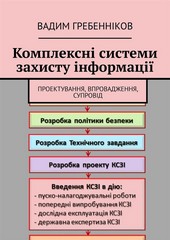

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

Вид категорiювання: первинне, чергове, позачергове (у разi чергового або позачергового категорiювання вказуеться категорiя, що була встановлена до цього категорiювання, та реквiзити акту, яким було встановлено цю категорiю).

3. В ІТС здiйснюеться обробка ІзОД.

4. Ступiнь обмеження доступу до ІзОД, що обробляеться в ІТС (передбачена законом таемниця; службова iнформацiя; конфiденцiйна iнформацiя, яка перебувае у володiннi розпорядникiв iнформацii, iнша конфiденцiйна iнформацiя, вимога щодо захисту якоi встановлена законом).

5. Встановлена комiсiею категорiя.

ІТС, яким комiсiя встановила вiдповiдну категорiю, вносяться до «Перелiку категорiйованих об’ектiв», який ведеться власником (розпорядником, користувачем) ОІД.

Обстеження середовищ функцiонування ІТС

Метою обстеження е пiдготовка засадничих даних для формування вимог до КСЗІ у виглядi опису кожного середовища функцiонування ІТС та виявлення в ньому елементiв, якi безпосередньо чи опосередковано можуть впливати на безпеку iнформацii, виявлення взаемного впливу елементiв рiзних середовищ, документування результатiв обстеження для використання на наступних етапах робiт.

Пiд час проведення обстеження ІТС необхiдно вивчити такi середовища:

– обчислювальне;

– iнформацiйне;

– користувацьке;

– фiзичне (у разi обробки iнформацii, що становить державну таемницю).

При обстеженнi обчислювального середовища ІТС повиннi бути проаналiзованi й описанi:

– обладнання – ЕОМ та iхнi складовi частини (процесори, монiтори, термiнали, робочi станцii та iн.

– програмне забезпечення – вихiднi, завантажувальнi модулi, утилiти, СКБД, операцiйнi системи та iншi системнi програми, дiагностичнi i тестовi програми тощо;

– види i характеристики каналiв зв'язку;

– особливостi взаемодii окремих компонентiв, iх взаемний вплив один на одного, можливi обмеження щодо використання засобiв тощо.

Мають бути виявленi компоненти обчислювальноi системи, якi мiстять i якi не мiстять засобiв i механiзмiв захисту iнформацii, потенцiйнi можливостi цих засобiв i механiзмiв, iхнi властивостi i характеристики, в тому числi тi, що встановлюються за умовчанням тощо.

Повиннi бути зафiксованi всi активнi i пасивнi об’екти, якi беруть участь у технологiчному процесi обробки i тим чи iншим чином впливають на безпеку iнформацii. Для кожного активного об’екту ІТС мае бути визначено перелiк пасивних об’ектiв, якi з ним взаемодiють.