На нашем ресурсе вы можете полностью погрузиться в мир книги «Комплексні системи захисту інформації. Проектування, впровадження, супровід» — читайте её онлайн бесплатно в полной, несокращённой версии. Если предпочитаете слушать — воспользуйтесь аудиоформатом; хотите сохранить — скачайте через торрент в fb2. Жанр произведения — Знания и навыки, Словари, справочники, Руководства. Также на странице доступно подробное описание, авторская аннотация, краткое содержание и живые отзывы читателей. Мы постоянно пополняем библиотеку и улучшаем сервис, чтобы создавать лучшее пространство для всех ценителей качественной литературы.

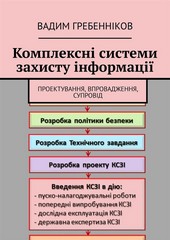

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

🔍 Загляните за кулисы "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — аннотация, авторский взгляд и ключевые моменты

Перед погружением в полный текст предлагаем познакомиться с произведением поближе. Здесь собраны авторские заметки, аннотация и краткое содержание "Комплексні системи захисту інформації. Проектування, впровадження, супровід" — всё, что поможет понять глубину замысла и подготовиться к чтению. Материалы представлены в оригинальной авторской редакции () и сохраняют аутентичность произведения. Если чего-то не хватает — сообщите нам в комментариях, и мы дополним описание. Читайте мнения других участников сообщества: их отзывы часто раскрывают скрытые смыслы и добавляют новые грани понимания. А после прочтения обязательно вернитесь сюда — ваш отзыв станет ценным вкладом в общее обсуждение книги.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

📚 Читайте "Комплексні системи захисту інформації. Проектування, впровадження, супровід" онлайн — полный текст книги доступен бесплатно

Перед вами — полная электронная версия книги "Комплексні системи захисту інформації. Проектування, впровадження, супровід", адаптированная для комфортного онлайн-чтения. Мы разбили произведение на страницы для удобной навигации, а умная система запоминает, на какой странице вы остановились — можно закрыть браузер и вернуться к чтению позже, не тратя время на поиски. Персонализируйте процесс: меняйте шрифты, размер текста и фон под свои предпочтения. Погружайтесь в мир литературы где угодно и когда угодно — любимые книги теперь всегда под рукой.

Текст книги

У Правилах наведенi нижче термiни вживаються у такому значеннi:

– автентифiкацiя – процедура встановлення належностi користувачевi iнформацii в системi (далi – користувач) пред'явленого ним iдентифiкатора (пароль);

– iдентифiкацiя – процедура розпiзнавання користувача в системi як правило за допомогою наперед визначеного iменi (iдентифiкатора) або iншоi апрiорноi iнформацii про нього, яка сприймаеться системою (логiн).

4. Захисту в системi пiдлягае:

– вiдкрита iнформацiя, яка належить до державних iнформацiйних ресурсiв, а також вiдкрита iнформацiя про дiяльнiсть суб'ектiв владних повноважень, вiйськових формувань, яка оприлюднюеться в Інтернетi, iнших глобальних iнформацiйних мережах i системах або передаеться телекомунiкацiйними мережами (далi – вiдкрита iнформацiя);

– конфiденцiйна iнформацiя, яка перебувае у володiннi розпорядникiв iнформацii, визначених Законом Украiни «Про доступ до публiчноi iнформацii»;

– службова iнформацiя;

– iнформацiя, яка становить державну або iншу передбачену законом таемницю (далi – таемна iнформацiя);

– iнформацiя, вимога щодо захисту якоi встановлена законом.

5. Вiдкрита iнформацiя пiд час обробки в системi повинна зберiгати цiлiснiсть, що забезпечуеться шляхом захисту вiд несанкцiонованих дiй, якi можуть призвести до ii випадковоi або умисноi модифiкацii чи знищення.

Усiм користувачам повинен бути забезпечений доступ до ознайомлення з вiдкритою iнформацiею.

Спроби модифiкацii чи знищення вiдкритоi iнформацii користувачами, якi не мають на це повноважень, неiдентифiкованими користувачами або користувачами з не пiдтвердженою пiд час автентифiкацii вiдповiднiстю пред'явленого iдентифiкатора повиннi блокуватися.

6. Пiд час обробки службовоi i таемноi iнформацii повинен забезпечуватися ii захист вiд несанкцiонованого та неконтрольованого ознайомлення, модифiкацii, знищення, копiювання, поширення.

7. Доступ до службовоi iнформацii надаеться тiльки iдентифiкованим та автентифiкованим користувачам. Спроби доступу до такоi iнформацii неiдентифiкованих осiб чи користувачiв з не пiдтвердженою пiд час автентифiкацii вiдповiднiстю пред'явленого iдентифiкатора повиннi блокуватися.